C'è un nuovo ransomware che si aggira per l'Italia e che sta prendendo di mira soprattutto le farmacie: FuckUnicorn. Per diffondersi, sfrutta la situazione che s'è creata intorno alla pandemia da Covid-19 e l'imminente arrivo dell'app Immuni, con tecniche di ingegneria sociale che finalmente adoperano un italiano sostanzialmente corretto.

Come al solito, tutto inizia con un'email. Sembra provenire dalla Fofi, la Federazione Ordini farmacisti italiani - ma un più attento esame dell'indirizzo del mittente già svela che così non è: il dominio infatti è fofl.it, con una l minuscola al posto della i. A una lettura frettolosa, però, si potrebbe cascare nel tranello.

Il testo del messaggio invita a provare una fantomatica versione beta di Immuni per Pc, ed è specificamente diretto a farmacisti, personale universitario, medici e altre figure che lavorano per contrastare il virus.

Rispettando ancora il copione, l'email si conclude con un link da cui scaricare quella che dovrebbe essere l'app in beta e invece è il malware vero e proprio.

Se eseguito, mostra una falsa schermata sulla quale appare su una carta del mondo l'andamento della pandemia e, mentre gli utenti sono intenti a studiare la mappa, il ransomware inizia il proprio lavoro sporco, crittografando i dati presenti sul computer.

Sono prese di mira le cartelle Desktop, Links, Contacts, Documents, Downloads, Pictures, Music, OneDrive, Saved Games, Favorites, Searches, e Videos, e una serie di estensioni specifiche.

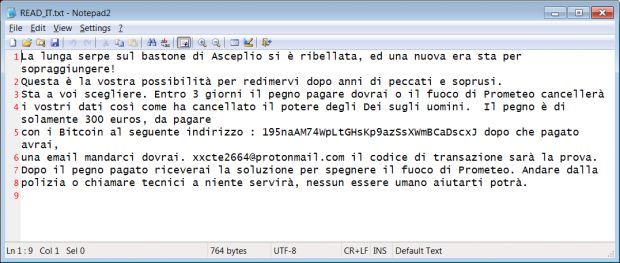

Ogni file individuato, una volta cifrato, acquisisce una nuova estensione apparentemente casuale e, quando la nefasta opera è conclusa, lo sfondo viene sostituito con quello mostrato in apertura dell'articolo e un pomposo messaggio (che riportiamo più sotto) informa della necessità di pagare un riscatto di 300 euro in Bitcoin entro tre giorni, pena la cancellazione definitiva dei file.

Fin qui, il comportamento di FuckUnicorn sembra quello standard di un ransomware, e gli utenti dovrebbero quindi fare bene a preoccuparsi.

Il CERT-AgID, che ha analizzato la minaccia, afferma però che si tratta dell'opera di un dilettante (probabilmente di nome Leonardo, dato che quello è il nome utente usato sul Pc sul quale il malware è stato compilato, come emerso dall'analisi dei sorgenti).

L'ipotesi è sostenuta dal fatto che la password di cifratura e decifratura viene inviata in chiaro all'ideatore del malware; pertanto è in teoria possibile recuperarla dai log del traffico di rete.

Il codice adoperato inoltre non è una novità: si tratta di quello di un ransomware già noto che è stato riciclato e per il quale è stata confezionata una nuova veste.

Queste ultime sarebbero anche delle buone notizie, ma c'è un problema: l'indirizzo email indicato per comunicare con gli ideatori del malware è fasullo: pertanto è decisamente improbabile che il pagamento del riscatto possa servire a qualcosa.

Ogni utente farà quindi bene, oltre a controllare come sempre ogni dettaglio delle email che riceve (per scovare subito particolari fuori posto come il dominio errato), a ricordare che l'app Immuni esiste solo in versione per Android e iOS.

Tanto dovrebbe essere sufficiente a classificare come "truffa" qualunque messaggio che proponga una versione per Pc, in beta o meno.

Nessun commento:

Posta un commento